Kaspersky araştırmacıları, iOS ve Android akıllı telefonları hedef alan SparkKitty adlı yeni bir Truva atı casusunu keşfetti. Bu kötü amaçlı yazılım, virüs bulaşmış telefonlardan görüntüler ve cihazlarla ilgili bilgileri saldırganlara iletmektedir. SparkKitty, kripto ve kumara yönelik uygulamaların yanı sıra, Truva atı haline getirilen bir TikTok uygulamasına entegre edilmekte ve bu şekilde App Store, Google Play ile dolandırıcılık siteleri üzerinden dağıtılmaktadır. Uzmanlar, saldırganların Güneydoğu Asya ve Çin bölgelerinde yaşayan bireylerin kripto para varlıklarını çalmayı hedeflediğini öne sürmektedir. Dolayısıyla Türkiye’deki kullanıcılar da benzer bir siber tehdit ile karşı karşıya kalma riski taşımaktadırlar.

Kaspersky, Google ve Apple'ı söz konusu zararlı uygulamalar hakkında bilgilendirmiştir. Yapılan teknik analizler, yeni kötü amaçlı yazılım kampanyasının, daha önce keşfedilen SparkCat Truva atı ile bağlantılı olduğunu göstermektedir. Söz konusu kötü amaçlı yazılım, yerleşik bir optik karakter tanıma (OCR) modülüne sahip olup, saldırgana resim galerilerini tarayarak kripto para cüzdanı kurtarma ifadeleri veya şifreleri içeren ekran görüntülerini çalma olanağı tanımaktadır. Bu niteliği itibarıyla iOS’ta türünün ilk örneği olma özelliği taşımaktadır. SparkKitty, Kaspersky uzmanlarının SparkCat’in ardından bir yıl içerisinde App Store’da bulduğu ikinci Truva atı hırsızı olarak kayıtlara geçmiştir.

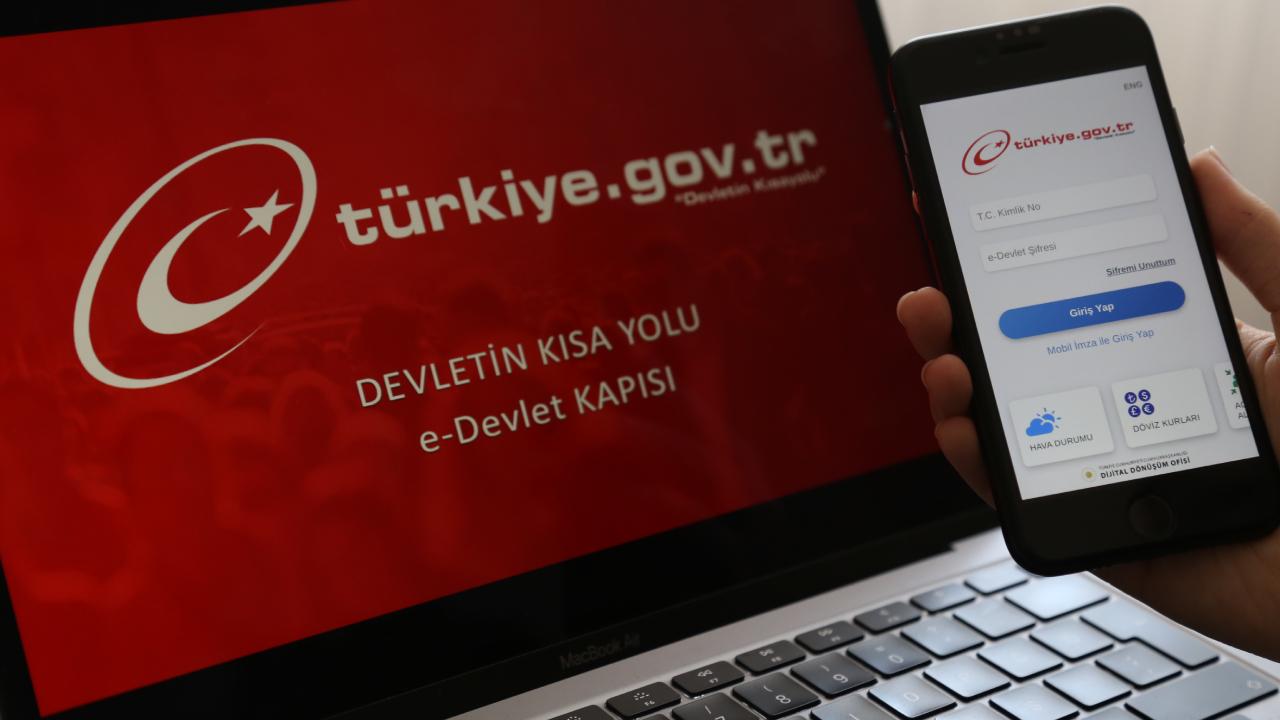

iOS platformunda, Truva atı, App Store'da kripto para birimi ile ilgili bir uygulama gibi davranmaktadır. Kötü amaçlı yazılım, resmi iPhone App Store'u taklit eden kimlik avı sayfalarında, TikTok ve kumar uygulamaları görüntüsü altında dağıtılmaktadır. Kaspersky Kötü Amaçlı Yazılım Uzmanı Sergey Puzan, bu konuda şunları ifade etmektedir: "Truva atının dağıtım vektörlerinden birinin, saldırganların kurbanların iPhone'larına bulaştırmaya çalıştıkları sahte web siteleri olduğu ortaya çıktı. iOS, App Store’dan olmayan programları yüklemek için çeşitli yasal yollara sahiptir. Bu kötü niyetli kampanyada, saldırganlar bunlardan biri olan kurumsal iş uygulamalarını dağıtmak için özel geliştirici araçlarını kullandılar."

Android platformunda ise, saldırganlar hem üçüncü parti web sitelerinde hem de Google Play'de kullanıcıları hedef alarak kötü amaçlı yazılımı çeşitli kripto hizmetleri gibi göstermektedir. Örneğin, virüslü uygulamalardan biri olan kripto para birimi değişim işlevine sahip SOEX adlı mesajlaşma programı, resmi mağazadan 10 binden fazla kez indirilmiştir. Uzmanlar ayrıca, tespit edilen kötü niyetli kampanyayla bağlantılı olabilecek üçüncü parti web sitelerinde virüslü uygulamaların APK dosyalarını bulmuşlardır. Bu dosyalar, resmi mağazaları atlayarak doğrudan Android akıllı telefonlara yüklenebilmektedir. Söz konusu uygulamalar, yatırım kripto projeleri gibi tanıtılmaktadır ve bunların dağıtıldığı web siteleri, sosyal ağlarda da reklam edilmektedir.

Kaspersky Kötü Amaçlı Yazılım Uzmanı Dmitry Kalinin, bu konuda şu bilgileri paylaşmaktadır: "Uygulamalar yüklendikten sonra açıklandığı gibi çalıştılar. Ancak aynı zamanda akıllı telefon galerisi içindeki fotoğrafları saldırganlara gönderdiler. Saldırganlar bu görüntülerde çeşitli gizli veriler bulmaya çalışabilirler. Örneğin, kurtarma ifadeleri gibi." Diğer taraftan, virüs bulaşan uygulamaların çoğunun kripto ile ilgili olduğu da belirtilmektedir.

Kaspersky, bu zararlı yazılımın kurbanı olmamak için aşağıdaki güvenlik önlemlerini önermektedir:

- Virüslü uygulamalardan birini yüklediyseniz, hemen cihazınızdan kaldırın ve kötü amaçlı işlevselliği ortadan kaldırmak için yeni bir güncelleme yayınlanana kadar kullanmayın.

- Kripto para cüzdanı kurtarma ifadeleri de dahil olmak üzere hassas bilgiler içeren ekran görüntülerini galerinizde saklamaktan kaçının.

- Kaspersky Premium gibi güvenilir siber güvenlik yazılımları, kötü amaçlı yazılım bulaşmalarını önleyebilir.

- Bir uygulama, telefonun fotoğraf kütüphanesine erişmek için izin istiyorsa, bu uygulamanın gerçekten buna ihtiyacı olup olmadığını değerlendirin.